Les attaques par déni de service distribué (DDoS) sont un problème persistant dans le monde numérique, causant des interruptions massives de services en ligne. Au fil des années, les cybercriminels ont perfectionné leurs méthodes, créant des armées de dispositifs compromis – connus sous le nom de botnets – en exploitant des vulnérabilités dans divers appareils, notamment ceux de l’Internet des objets (IoT), les systèmes de vidéosurveillance et les routeurs domestiques.

Évolution des Attaques DDoS Inquiétante

Au cours de la dernière décennie, les botnets ont été utilisés pour lancer des attaques DDoS massives, impliquant des dizaines de milliers d’appareils compromis. L’objectif principal est de submerger les capacités réseau de la cible en générant un trafic massif. En 2016, le botnet Mirai a marqué un tournant en atteignant un débit de 1 Tbps (térabit par seconde), un record qui a depuis été largement dépassé. En 2021, certains botnets ont atteint des débits de 3,47 Tbps.

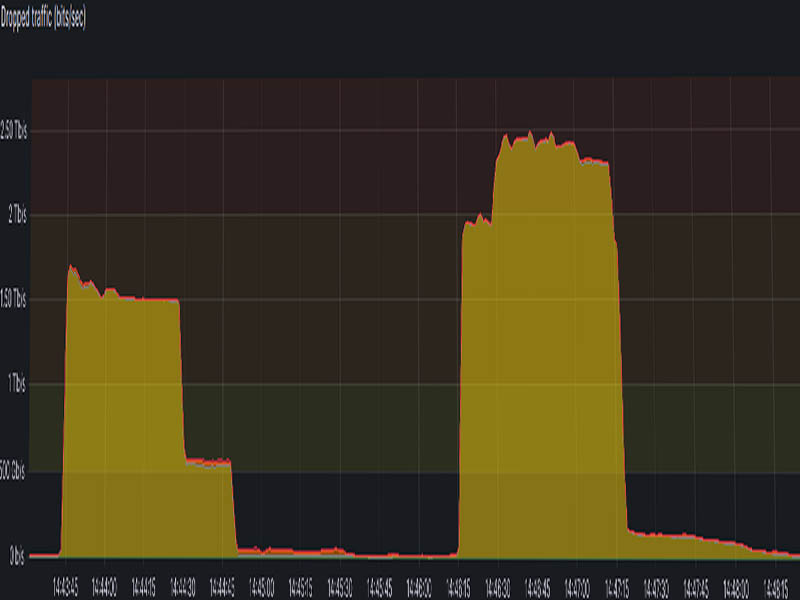

En 2023, une nouvelle tendance a été observée par les équipes d’OVHcloud : les attaques DDoS dépassant 1 Tbps, autrefois rares, sont devenues presque quotidiennes. Le débit le plus élevé enregistré a été de 2,5 Tbps, illustrant la puissance croissante de ces attaques.

Les attaques DDoS peuvent se manifester sous diverses formes, mais une méthode particulièrement pernicieuse consiste à inonder la cible avec un débit élevé de petits paquets. Contrairement aux attaques visant à saturer la bande passante (attaques de la couche réseau) ou à surcharger les ressources du serveur (attaques de la couche application), les attaques à débit de paquets cherchent à paralyser les infrastructures réseau en amont. Ces attaques exploitent le fait qu’il est généralement plus coûteux en termes de calcul de traiter un grand nombre de petits paquets plutôt que des paquets plus gros.

Pour se protéger contre ces menaces croissantes, OVHcloud a développé ses propres équipements réseau anti-DDoS, combinant FPGA et logiciels d’environnement utilisateur (DPDK) pour construire des dispositifs capables de résister à des débits de paquets élevés. Cette infrastructure interne permet à OVHcloud de réagir rapidement et efficacement aux attaques, ajustant les attentes et les contraintes de performance pour garantir une protection optimale.

L’Émergence des Routeurs MikroTik Compromis

Une tendance préoccupante a été identifiée : de nombreux dispositifs utilisés dans ces attaques à haut débit de paquets sont des routeurs MikroTik. Ces appareils, bien que robustes, exposent souvent des interfaces d’administration sur Internet, augmentant ainsi leur vulnérabilité aux compromissions. L’analyse d’OVHcloud a révélé que ces routeurs, notamment les modèles Cloud Core Router (CCR), peuvent générer un débit de paquets très élevé, rendant ces attaques particulièrement efficaces.

En se basant sur les capacités des routeurs MikroTik identifiés, OVHcloud estime qu’un botnet composé de ces dispositifs pourrait théoriquement générer jusqu’à 2,28 milliards de paquets par seconde. Cela représente une menace majeure pour les infrastructures anti-DDoS actuelles, soulignant la nécessité d’adapter continuellement les stratégies de défense.

Pour les curieux qui voudraient lire une analyse (très) détaillée , consultez l’article complet sur le blog d’OVHcloud : The Rise of Packet Rate Attacks: When Core Routers Turn Evil